Hívásközpont követelmények ellenőrlistája

Átfogó hívásközpont követelmények ellenőrlistája, amely a szoftvert, internetet, felszerelést, technológiát, CRM-et, hívási funkciókat, személyzetet, megfelelős...

Átfogó hívásközpont biztonsági ellenőrzőlista, amely segít megvédeni az ügyféladatokat, megelőzni a biztonsági incidenseket és biztosítani a biztonsági szabványoknak való megfelelőséget.

Biztos abban, hogy hívásközpontja biztonságos? Ha nem, végigmegy ezen a hívásközpont biztonsági ellenőrzőlistán.

Megbeszéljük a legfontosabb biztonsági intézkedéseket, amelyeket meg kell tennie üzleti tevékenysége védelme érdekében. Mindent lefedünk a jelszóvédelemtől az adattitkosításig. Tippjeink követésével biztosíthatja, hogy hívásközpontja biztonságban lesz a hackerek és egyéb külső fenyegetések elől.

A hívásközpont az üzlet kritikus része. Ez az a szálak, amely összeköti Önt ügyfelei és kliensei között. És mint minden más fontos eszköz, védelemre szorul.

Ezért állítottuk össze ezt a hívásközpont biztonsági ellenőrzőlistát. Segít azonosítani a kapcsolatközpont biztonsági gyenge pontjait, valamint tanácsokat nyújt a hívásközpont biztonsági tippekről azok kijavításáról.

Az erős hozzáférés-vezérlési intézkedések elengedhetetlenek minden hívásközpont számára. Segítik megelőzni az illetéktelen hozzáférést a rendszerhez és az adatokhoz. A többfaktoros hitelesítés, az egyszeri bejelentkezés és a szerepkör-alapú hozzáférés-vezérlés mind kiváló lehetőségek.

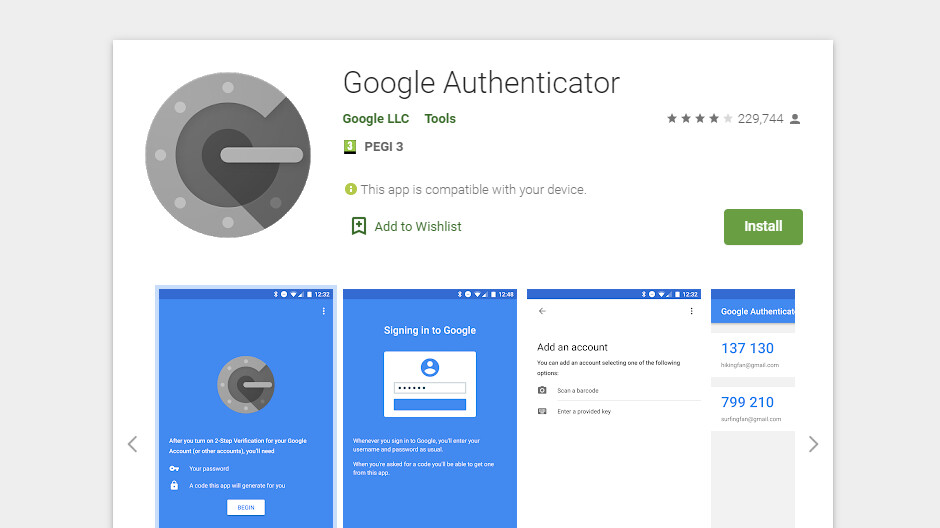

A többfaktoros hitelesítés egy további biztonsági réteget ad. Ez megnehezíti a hackerek számára a rendszerhez való hozzáférést.

A többfaktoros hitelesítési rendszer megköveteli a felhasználóktól, hogy több mint egy bizonyítékot adjanak meg személyazonosságuk megerősítéséhez. Az egyszeri bejelentkezés lehetővé teszi a felhasználók számára, hogy egy hitelesítési adatokkal jelentkezzenek be több helyett. A szerepkör-alapú hozzáférés-vezérlés korlátozza a felhasználókat csak azokra a területekre és adatokra, amelyekhez hozzáférésre van szükségük.

Az ügyfélszolgálati képviselőknek hozzáférésük van az érzékeny ügyféladatokhoz. Ezért fontos korlátozni a hozzáférés szintjét jogosultságaikhoz.

Segít megelőzni az érzékeny ügyféladatokhoz való illetéktelen hozzáférést és megakadályozza, hogy azok kicsapódjanak a vállalatból.

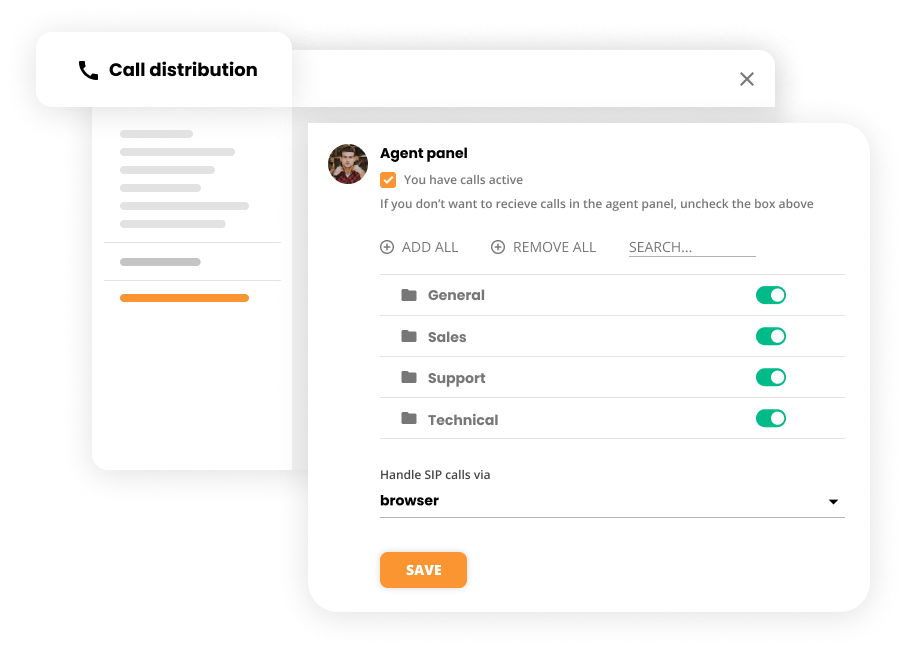

Korlátozza a hozzáférést a hívásközpont bizonyos területeihez. Korlátozza az ügynök által az egyes területeken eltöltött idő mennyiségét. Figyelje az ügynök tevékenységét és jelölje meg a gyanús viselkedést.

A rendszeres jelszóváltás ragaszkodása egy alapvető biztonsági intézkedés.

A jelszavak rendszeres módosítása segít megelőzni az illetéktelen hozzáférést a rendszerhez. Segít az adatok védelme érdekében is, ha jelszó szivárog vagy ellopják.

Használhat egy jelszókezelő eszközt, amely jelszavakat generál és tárol az Ön számára. Beállíthat saját jelszó-rotációs ütemtervet is. Például megkövetelheti, hogy a felhasználók 30 naponta módosítsák jelszavukat. Az alapértelmezett jelszavakat azonnal módosítaniuk kell.

Milyen gyakran kell módosítani a jelszavakat? A legtöbb szakértő azt javasolja, hogy 3-6 havonta módosítsák azokat. Ha azonban sok érzékeny információval rendelkezik, előfordulhat, hogy gyakrabban kell módosítania jelszavát.

Biztonsági incidens esetén nem szeretne naplók vagy IP-címek hozzáféréséhez való hozzáférés nélkül maradni.

A naplózási és IP-cím előzmények elérése segít nyomon követni a probléma forrását és megelőzni, hogy ismét megtörténjen.

Használjon egy biztonságos felhőalapú szolgáltatást, amely naplókat és IP-címeket tárol. Ez lehetővé teszi, hogy bárhonnan hozzáférjen azokhoz és megfelelően tárolt maradjon. Használhat helyszíni megoldást is, de ezek általában drágábbak.

Az egyik leggyakoribb módja annak, hogy a kártékony szoftver egy számítógépre kerüljön, a felhasználó tudta nélkül telepített programok.

Lehetővé teszi az illetéktelen hozzáférés megelőzését a rendszerhez és az adatokhoz, és megvédi a vállalatot a felelősségtől, ha kártékony szoftvert tartalmazó program települ.

Hívásközpont-vezetőként szigorú szabályokat kell megállapítania a vállalati számítógépekre telepített programokhoz. Az alkalmazottaknak csak a munkaköri feladataikhoz szükséges programokat szabad telepíteniük. Az összes többi program tiltott.

Ezenkívül az összes programot az IT-részlegnek kell telepítenie, hogy biztosítsa, hogy csak az erre jogosult programok települjenek a vállalati számítógépekre. Használjon alkalmazás-engedélyezési listát, amely lehetővé teszi a rendszerre telepíthető alkalmazások megadását, és tiltási listát, amely azokat határozza meg, amelyek blokkolva vannak.

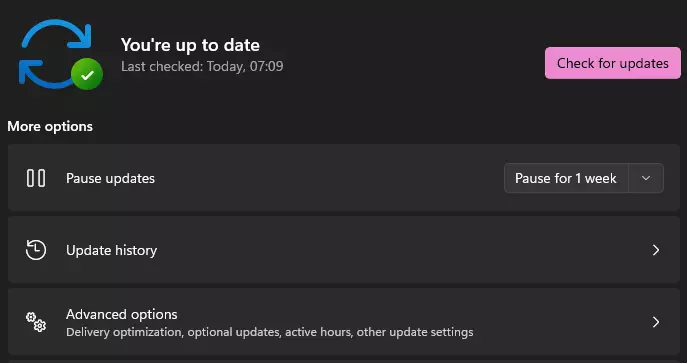

Az egyik legjobb módja a biztonsági incidensek megelőzésének az összes rendszer naprakészen tartása.

A rendszeres frissítések segítik a biztonsági lyukak bezárását, amelyek létezhetnek. Segít a rendszert az utolsó frissítés óta megjelent új biztonsági fenyegetésektől is megvédeni.

Használjon automatikus frissítéseket, vagy manuálisan frissítheti a rendszert. Ebben az esetben létfontosságú, hogy ne feledkezzen meg erről rendszeresen – fordítson nagy figyelmet erre.

A hálózati szabályok rendszeres felülvizsgálata a hívásközpont biztonsága fenntartásának fontos része.

Segít azonosítani a lehetséges biztonsági kockázatokat és megtennni a szükséges lépéseket azok csökkentésére.

Végezzen biztonsági auditot a hálózaton rendszeres alapon. Ennek tartalmaznia kell a tűzfal szabályainak, hozzáférés-vezérlési listáinak és egyéb biztonsági beállításainak felülvizsgálatát.

Az összes hívásközpont alkalmazottnak képzésben kell részesülnie a biztonsági és megfelelőségi szabályzatokról.

Segít biztosítani, hogy az összes alkalmazott tisztában legyen a biztonsági kockázatokkal és tudja, hogyan védheti meg magát és a vállalatot.

Hozzon létre egy képzési programot, amely az összes releváns biztonsági és megfelelőségi témát lefedi. Ennek tartalmaznia kell információkat a biztonsági fenyegetések azonosításáról és bejelentéséről, valamint arról, hogy mit kell tenni egy incidens esetén.

A gamifikáció kiváló módja az alkalmazottak biztonsági és megfelelőségi tanulásra való ösztönzésének.

Segít az alkalmazottakat elkötelezettnek és motiváltnak tartani a biztonsági legjobb gyakorlatok megtanulásában.

A LiveAgent gamifikációs funkciókat kínál, amelyek az alkalmazottak biztonsági tanulásra való ösztönzésére használhatók. Ez jelvényeket, ranglistákat és jutalmazást tartalmaz a képzési modulok elvégzéséért.

A tudásbázis értékes erőforrás a hívásközpont alkalmazottai számára. Biztonságban kell tartani az illetéktelen hozzáférés megelőzése érdekében.

Segít az érzékeny információk védelme és biztosítja, hogy csak az erre jogosult alkalmazottak férhetnek hozzá.

Hozzáférés-vezérléseket használjon a tudásbázis megtekintésének és szerkesztésének korlátozásához. Rendszeresen vizsgálja felül a tartalmat, hogy biztosítsa, hogy naprakész és pontos legyen.

Ha hívásközpontja hitelkártya-tranzakciókat kezel, biztosítania kell, hogy a bankkártyatulajdonosok adatai védve legyenek.

Segít megelőzni a csalást és megvédi ügyfelei pénzügyi információit.

Feleljen meg a PCI DSS (Payment Card Industry Data Security Standard) követelményeinek. Ez magában foglalja a bankkártyatulajdonosok adatainak titkosítását, biztonságos fizetési feldolgozási rendszerek használatát és a biztonsági intézkedések rendszeres tesztelését.

Fontos, hogy hívásközpont szoftverét naprakészen tartsa a legújabb biztonsági intézkedésekkel .

A hívásközpont szoftvernek meg kell felelnie a legújabb biztonsági intézkedéseknek, hogy megvédje hívásközpontja adatait.

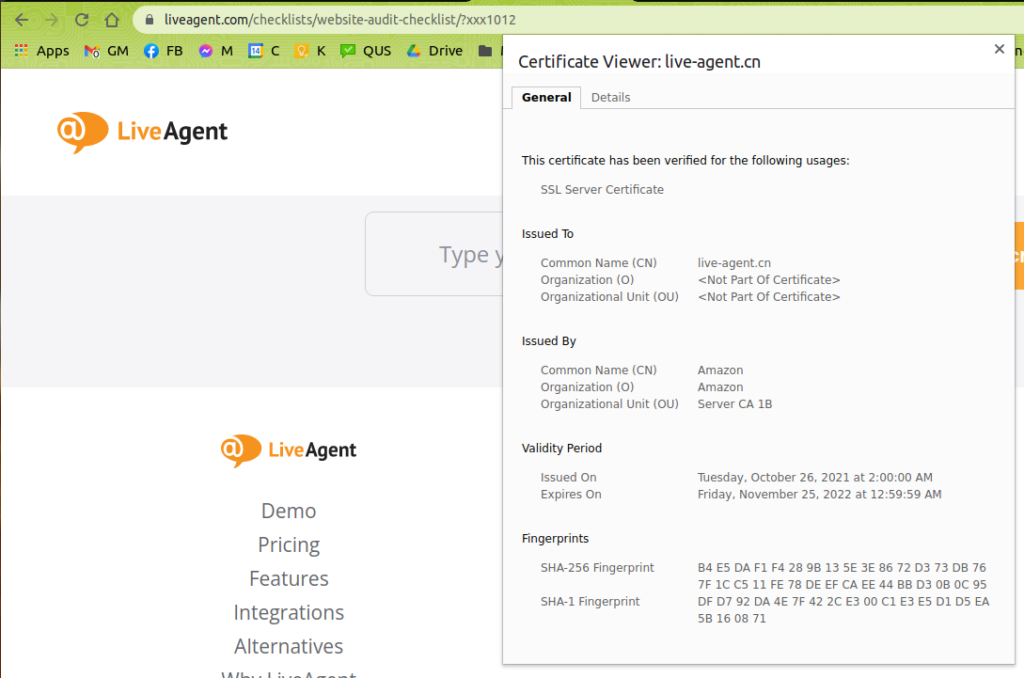

A hívásközpont szoftver kiválasztásakor ellenőrizze a szoftver szolgáltatójánál, hogy rendelkeznek-e megfelelőségi tanúsítvánnyal. Az adatbiztonság a vállalat legfontosabb prioritása kell, hogy legyen.

Kérdezze meg az iparági szakértőket, hogy ajánlják-e ezt a szoftvert a hívásközpontokhoz , és olvassa el az online értékeléseket, hogy mások milyen tapasztalatokat szereztek vele. Alternatívaként mindig felkeresheti a hívásközpont biztonsági tanácsadót, hogy megkérdezze véleményét a megfelelőség ellenőrzésének legjobb módjáról.

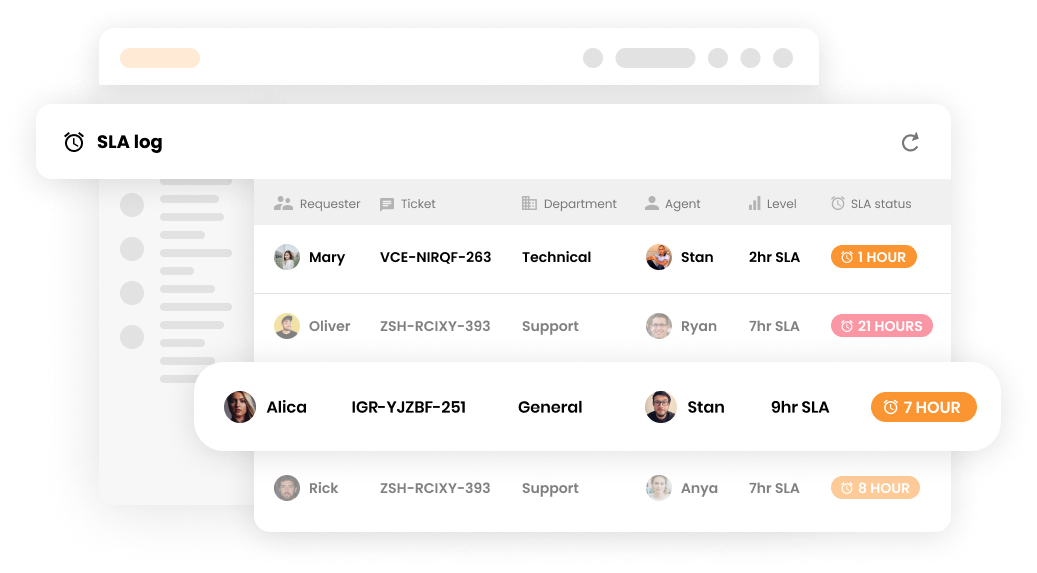

A valós idejű riasztások segítik a gyanús tevékenységek gyors felismerését és vizsgálatát, valamint az adatszivárgás megelőzését.

Az illetéktelen hozzáférésről való azonnali értesítés lehetővé teszi, hogy megtegyen lépéseket az incidens megelőzésére.

Ellenőrizze hívásközpont szoftver szolgáltatójánál , hogy kínálnak-e olyan biztonsági funkciókat, amelyek az illetéktelen hozzáférésről szóló értesítéseket tartalmazzák. Beállíthat egy külön értesítési rendszert is egy olyan eszköz segítségével, mint az IFTTT, vagy az IT-csapata beállíthat riasztásokat, hogy értesítsen az illetéktelen hozzáférésről.

Az emberi hiba az adatszivárgások egyik vezető oka. Hívásközpont folyamatainak automatizálásával csökkentheti a lehetséges biztonsági kockázatokat.

Az hívásközpont feladatok automatizálásával növeli az esélyt arra, hogy helyesen és biztonságosan teljesüljenek. Segít az alkalmazottak idejét felszabadítani, hogy más feladatokra összpontosíthassanak, és javítsa hívásközpontja hatékonyságát.

Határozza meg, mely feladatokra fordítanak a legtöbb időt a kapcsolatközpont ügynökei, és hogy automatizálhatók-e. Egyes feladatok, például az ügyfélszolgálat vagy az értékesítés, nem automatizálhatók teljesen. Azonban az automatizálást továbbra is használhatja a folyamat egyes részeihez, például a követésekhez vagy az időpontfoglaláshoz.

Például a LiveAgent-ben automatizálhatja a hívás-útválasztást prioritás szerint, vagy használhatja az automatikus visszahívást . Ezenkívül beállíthat automatizálási szabályokat a help desk-ben , hogy jegyeket adott osztályokra továbbítson, címkéket adjon hozzá, jegyeket spamként jelöljön meg, vagy oldja meg azokat.

Számos elfogadott biztonsági keretrendszer létezik, például az ISO 27001, NIST 800-53 és COBIT.

Lehetővé teszi, hogy kövessen egy már kipróbált és tesztelt biztonsági irányelveket. Ez megkönnyíti más vállalatok számára a biztonsági álláspontjának megértését és az auditorok számára a megfelelőség értékelését.

Az első lépés az, hogy azonosítsa, mely keretrendszer a leginkább releváns az Ön üzletéhez. Miután ezt megtette, megkezdheti a keretrendszer által megkövetelt szigorú biztonsági vezérlések leképezését és megvalósítását a hívásközpontban.

Ha hívásközpontja nemzetközi szolgáltatásokat nyújt, akkor tisztában kell lennie az egyes országokban létező különböző adatvédelmi és adatvédelmi szabványokkal, például a GDPR -rel.

Az adatvédelmi és adatvédelmi szabványok országonként eltérnek, ezért fontos biztosítani, hogy megfeleljen azoknak az országoknak a szabványainak, ahol működik, hogy elkerülje a büntetéseket.

A legjobb módja ennek az, hogy konzultáljon egy olyan ügyvéddel vagy megfelelőségi szakértővel, aki ismeri azoknak az országoknak a szabványait, ahol működik. Ne hagyatkozzon az internetről származó általános tanácsokra, mivel a szabványok változhatnak, és az információ, amelyet talál, nem lehet naprakész.

A végpontok közötti titkosítás egy biztonsági intézkedés, amely az adatokat a forrásnál (a küldőnél) titkosítja és csak a célon (a vevőnél) fejti vissza.

Ez biztosítja, hogy csak a küldő és a vevő férhessen hozzá az adatokhoz, és megakadályozza a közbenső felek számára azok visszafejtését vagy olvasását.

Ki kell választania egy végpontok közötti titkosítási megoldást, amely kompatibilis a hívásközpont szoftverével . Miután kiválasztotta, megkezdheti a hívásközponton keresztül végzett hívások titkosítását.

A hackerek folyamatosan új módokat találnak a rendszerek biztonsági sebezhetőségeinek kihasználására, és a hívásközpontok sem kivételek. Valójában még sérülékenyebbek lehetnek, mint más vállalkozások, mivel munkájuk jellege miatt.

Az egyik legnagyobb fenyegetés a hívásközpont biztonsága szempontjából az adatszivárgás. Ez számos módon történhet, például amikor egy alkalmazott véletlenül érzékeny információkat küld el a rossz személynek, vagy amikor hackerek fizikai hozzáférést szereznek a rendszerekhez és adatokat lopnak. Szóval, hogyan védheti meg a vállalatot?

Okítsa az alkalmazottakat a biztonság fontosságáról és az érzékeny információk helyes kezeléséről. Valósítson meg szigorú szabályzatokat és eljárásokat az érzékeny adatok kezeléséhez. Az adattitkosítás használatával védje az információkat, mind az átvitel során, mind a tároláskor. Rendszeresen figyelje a rendszereket az illetéktelen hozzáférés jelei után.

A hívásközpont biztonságának másik nagy fenyegetése a szegmentálatlan hálózatok, ami azt jelenti, hogy a hívásközpont által használt hálózat nem elkülönített a vállalat többi hálózatától. Ez probléma lehet, mivel a hálózat egy másik részén bekövetkezett biztonsági incidens a hívásközpontot is érintheti.

Ezért fontos, hogy a hívásközpontot a vállalat többi hálózatától tűzfalakkal vagy virtuális magánhálózatokkal (VPN-ekkel) elkülönítse.

Fontos továbbá, hogy biztonsági szabályzatok és eljárások legyenek érvényben, amelyek korlátozják a hívásközpont hálózatához való hozzáférést. Csak az erre jogosult személyek férhetnek hozzá, és csak az engedélyezett helyekről.

A phishing egy olyan kibertámadás, amely során hackerek hamis e-maileket vagy üzeneteket küldenek, hogy megtévesszenek embereket és érzékeny információkat szerezzenek tőlük. Ez probléma lehet a hívásközpontok számára, mivel az alkalmazottak megtéveszthetők, hogy hozzáférést adjanak a hackereknek a rendszerhez.

A phishing támadások elleni védelem érdekében fontos okítani az alkalmazottakat azok felismerésére. Jó ötlet biztonsági intézkedéseket, például kétfaktoros hitelesítést megvalósítani, amely megnehezíti a hackerek számára a rendszerhez való hozzáférést.

A szociális mérnöki sémák egyre kifinomultabbá válnak, és a hívásközpont alkalmazottai gyakran az első védelmi vonal az ilyen támadások ellen. A hackerek szociális mérnöki sémákat használnak az alkalmazottak megtévesztésére, hogy érzékeny információkat adjanak ki, vagy hozzáférést adjanak a rendszerhez.

Az oktatás a legjobb módja a szociális mérnöki támadások elleni védelemnek. Az alkalmazottaknak tudniuk kell a veszélyes jeleket, például a váratlan információkéréseket vagy az ismeretlen számokról érkező hívásokat.

A ransomware és a kártékony szoftver egyaránt olyan rosszindulatú szoftverek, amelyeket a hívásközpontok támadására lehet használni. A ransomware az érzékeny adatok titkosítására és a visszafejtési kulcsért való váltságdíj követelésére használható, míg a kártékony szoftver a rendszerek letiltására vagy az adatok ellopására használható.

Az olyan biztonsági intézkedések megvalósítása, mint a titkosítás és a rendszeres biztonsági mentések, segíthet megelőzni az ilyen típusú támadásokat. Jó ötlet továbbá egy biztonsági szabályzat, amely megköveteli az alkalmazottaktól, hogy jelentsék a gyanús e-maileket vagy üzeneteket.

Bár a VoIP általában biztonságosabbnak tekinthető, mint a hagyományos telefonvonalak, még mindig vannak vele járó kockázatok. Például, ha a VoIP-rendszere nem megfelelően van konfigurálva, lehetséges, hogy a hackerek lehallgathatják a hívásokat. Ha azonban hívástitkosítást és olyan biztonságos hívásközpont szoftvert használ, amely kompatibilis az összes szabályozással és biztonsági szabvánnyal, akkor nincs mitől tartania.

A titkosítás egy olyan folyamat, amelynek során az olvasható adatok olvasható formátumra konvertálódnak. Ez biztosítja, hogy csak az erre jogosult személyek férhetnek hozzá az információhoz. A titkosítást gyakran más biztonsági intézkedésekkel, például jelszavakkal vagy biometrikus azonosítással kombinálják az adatok további védelme érdekében. Tehát mindaddig, amíg a titkosítási kulcsok biztonságban vannak, ez egy rendkívül hatékony módszer az adatok védelméhez.

Az IVR egy olyan automatizált hívásrendszer, amely lehetővé teszi az ügyfelek számára, hogy telefonon keresztül kommunikáljanak egy vállalattal az előre rögzített kérdésekre adott válaszok bevitelével. Az IVR-rendszereket általában nagyon biztonságosnak tekintik, mivel nem igényelnek emberi interakciót, és az összes hívást általában rögzítik.

Megvédi ügyfelei információit az illetéktelen személyek által történő hozzáféréstől. Ezenkívül segíthet megelőzni a csalást és más típusú kibertámadásokat. A hívásközpont biztonsági szintjének javítása segíthet az ügyfél-elégedettség növelésében és a márka iránti bizalom kiépítésében.

Biztonságos internetkapcsolatot (nincs nyilvános hálózat) kell használniuk a távoli hozzáférés védelméhez, erős jelszavakat kell létrehozniuk és kezelniük, csak megbízható eszközökről férhetnek hozzá munkafiókjaikhoz, és biztosítaniuk kell, hogy teljesen kijelentkezzenek fiókjaikból, amikor befejezik a munkát. Ezeknek az egyszerű biztonsági intézkedéseknek a követésével a home office-ból dolgozó hívásközpont ügynökei segíthetnek megvédeni munkaadataikat és információikat.

Átfogó hívásközpont követelmények ellenőrlistája, amely a szoftvert, internetet, felszerelést, technológiát, CRM-et, hívási funkciókat, személyzetet, megfelelős...

Optimalizálja a hívásminőséget ellenőrzőlistánkkal! Javítsa az ügyfélszolgálatot, növelje a hatékonyságot, és biztosítson kiváló élményt minden híváshoz....

Maradjon megfelelőségi szinten call center megfelelőségi ellenőrzőlistánkkal. Ismerje meg a hálózati biztonságot, az adatvédelmet, a PCI DSS-t és még sok mást!...