Az utolsó call center ellenőrzőlista

Egyszerűsítsd le a call center beállítását az utolsó ellenőrzőlistánkkal! Ismerd meg a célokat, eszközöket, bevezetést és tippeket a sikerhez. Kezdj most!...

Átfogó call center megfelelőségi ellenőrzőlista, amely segít naprakész maradni a jogi követelményekkel és megvédeni az ügyféladatokat.

Vállalkozástulajdonosként tudja, milyen fontos a hatályos jogszabályoknak és előírásoknak való megfelelés. A call centerek, amelyek számos érzékeny ügyféladatot kezelnek, különösen veszélyeztetettek. Hogyan maximalizálhatja a help desk biztonságát ?

Így: ha követi a call center megfelelőségi követelmények hasznos ellenőrzőlistáját. Ha ezt kitölti, segít biztonságban tartani call centerét .

Ez egy olyan eszköz, amely mindenféle kapcsolattartó központnak segít naprakész maradni a legújabb jogi követelményekkel kapcsolatban. Ha biztosítja, hogy ügynökei betartják az alábbi szabályokat, csökkentheti a bírságok vagy egyéb szankciók kockázatát.

A call center megfelelőségi ellenőrzőlistát bármilyen méretű vállalkozás használhatja. Ellenőrzőlistánk segít vállalkozásának betartani a jogszabályokat, legyen szó egyetlen kapcsolattartó központtal rendelkező kisvállalkozásról vagy több call centerrel rendelkező nagyvállalatról.

Ez a megfelelőségi programja gerince. Biztonságos hálózat nélkül call centerének minden tevékenysége veszélynek van kitéve.

Mert segít megvédeni ügyféladatait az illetéktelen hozzáféréstől, lopástól vagy módosítástól.

Ha nem tudja, hol kezdje, fontolja meg egy IT biztonsági tanácsadóval való együttműködést. Ez kétféleképpen történhet:

Tipp: további információért a biztonságos hálózati infrastruktúra kiépítéséről és fenntartásáról tekintse meg a National Institute of Standards and Technology (NIST) útmutatásait.

A webszolgáltatásokat erősen támadják a kártevők. A bankkártyás tranzakciók sem kivételek, tehát a kapcsolattartó központokat is védeni kell ezek ellen. Ilyen program kidolgozása proaktív megközelítés a kiberfenyegetések és sérülékenységek kezelésére.

Segít azonosítani, rangsorolni és orvosolni a biztonsági problémákat, mielőtt azok gondot okoznának vállalkozásának vagy ügyfeleinek. Egy ilyen program pontosan megmutatja, mit kell tennie biztonsági incidens esetén.

A kártyatulajdonos adataihoz való védett hozzáférés minden olyan ügyféladatot jelent, amelyet a rendszerén tárol. Ide tartozhat név, cím, telefonszám, hitelkártyaszám stb.

Megakadályozza, hogy hackerek hozzáférjenek a kártyaadatokhoz és csalást vagy személyazonosság-lopást kövessenek el. Emellett megakadályozza a kártyaadatok illetéktelen továbbítását.

Először is győződjön meg róla, hogy megfelel a Payment Card Industry Data Security Standard (PCI DSS szabvány) követelményeinek. Ezután vezessen be erős hozzáférés-ellenőrzési intézkedéseket ügyfelei személyes adatainak védelme érdekében.

Tipp: kerülje az ügyféladatok tárolását, és törölje a korábban tárolt adatokat.

Erős kriptográfiai rendszerre és titkosításra van szükség annak érdekében, hogy az érzékeny kártyaadatok biztonságosan kerüljenek továbbításra.

Ez egy olyan dokumentum, amely felvázolja a szervezet elektronikus adatainak védelmére irányuló megközelítését.

Keretrendszert biztosít arra, hogy az alkalmazottak hogyan kezeljék az érzékeny adatokat, így segíti a vállalkozás védelmét.

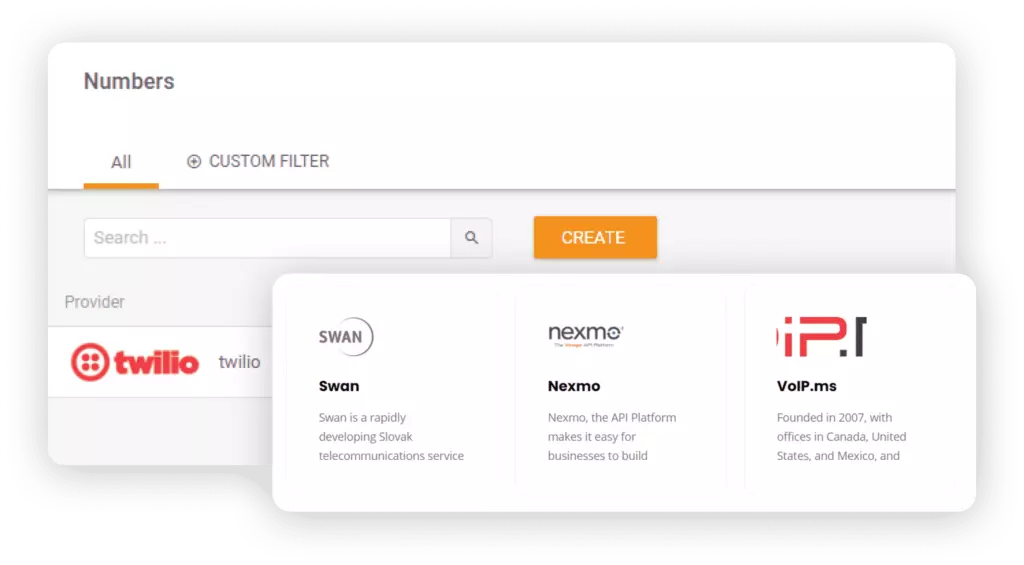

A hozzáférés-ellenőrzés olyan folyamat, amely lehetővé teszi a felhasználók és adatok elérésének kezelését. Itt elengedhetetlen egy olyan help desk szoftver kiválasztása, amely tartalmazza a legújabb biztonsági funkciókat.

Megvédi adatait az illetéktelen hozzáféréstől, csökkenti a belső csalás és visszaélés kockázatát, valamint segít megőrizni az ügyfelek magánéletét.

A kulcs az automatizált help desk szoftver, például a LiveAgent választása, amely minden intézkedést biztonságosan kezel Ön helyett. Ez egy olyan megoldás, amellyel minden ügyfélmegkeresését egyetlen felületen kezelheti biztonságosan.

Egy ilyen eszköz választásával növeli ügyféladatai biztonságát. A LiveAgent az alábbiakat kínálja:

A LiveAgentet ingyenesen kipróbálhatja minden pénzügyi elköteleződés előtt.

A titkosítás olyan folyamat, amelynek során az adatokat kódolt formába alakítják, így csak az férhet hozzá, aki rendelkezik a visszafejtési kulccsal.

Ez biztosítja az ügyfeleket arról, hogy a továbbított információ védve van a lehallgatástól és más elfogási kísérletektől.

Többféle titkosítási protokoll használható, például a Secure Sockets Layer (SSL) és a Transport Layer Security (TLS), amelyek kulcsfontosságúak a kiberbiztonsági megfelelőség fenntartásához hangalapú tranzakciók esetén.

Tipp: ha a LiveAgent help deskjét használja, kihasználhatja a beépített titkosítást. A LiveAgent minden adatot alapértelmezetten SSL (HTTPS) és TLS segítségével titkosít, így a weboldala/alkalmazása és a szervereink közötti forgalom biztonságos.

A csalárd tevékenységek megelőzése érdekében fontos, hogy ne engedje hozzáférni az ügyfelek fizetési információihoz.

Ha nem engedi a hozzáférést, megvédi ügyfelei pénzügyi adatait a kiberbűnözők általi eltulajdonítástól.

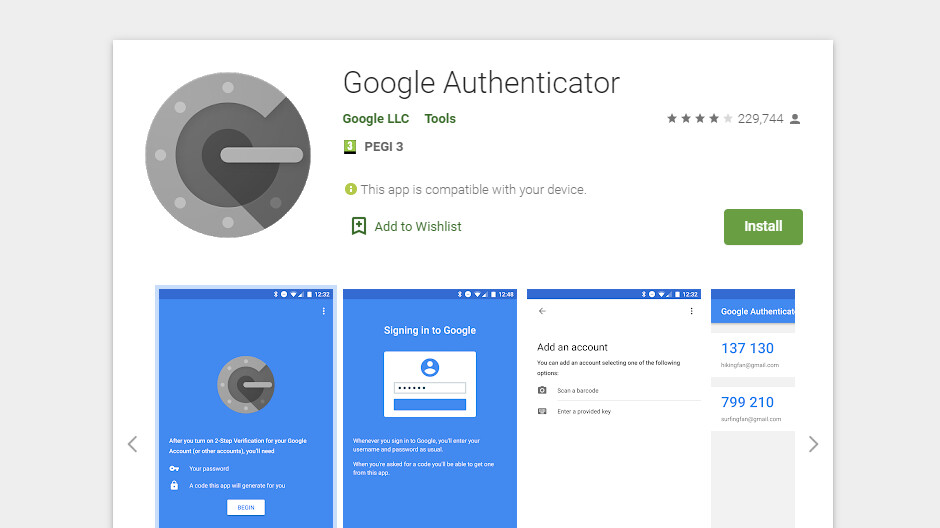

Először is, győződjön meg arról, hogy alkalmazottai tisztában vannak az érzékeny adatok védelmével kapcsolatos felelősségükkel. Használjon erős hitelesítési eljárásokat, például kétfaktoros hitelesítést és egyszeri jelszavakat. Emellett titkosítson minden adatátvitelt a fizetési terminálok és a szerverek között, hogy azokat senki ne tudja elfogni az átvitel során.

Ha mégis nyilván kell tartania ezeket az adatokat, gondoskodjon arról, hogy biztonságos helyen legyenek tárolva, és a hozzáférés csak illetékes személyeknek legyen engedélyezve.

Ez nem felel meg a GDPR előírásainak, és megkönnyíti az illetéktelen hozzáférést ezekhez az adatokhoz.

Ha mindenképp jegyzetelni kell, használjon biztonságos tárolási módot. Ez lehet egy zárt széfben tartott jegyzetfüzet vagy titkosított fájlok használata.

A mobiltelefonok használata egy kapcsolattartó központban növeli az adatvesztés vagy adatlopás kockázatát.

Csökkenti annak esélyét, hogy érzékeny információk elvesznek vagy ellopják azokat például, ha egy alkalmazott elveszti a készülékét.

Oktassa alkalmazottait a személyes eszközhasználat kiberbiztonsági kockázatairól, és ismertesse velük az adatok védelmének fontosságát. Kötelezze őket készülékeik jelszavas védelmére, valamint megbízható biztonsági alkalmazások telepítésére. Gondoskodjon arról is, hogy minden érzékeny adat titkosított legyen, mielőtt mobileszközön tárolják vagy továbbítják.

Ez az egyik legjobb módszer a sérülékenységek azonosítására, mielőtt azok problémát okoznának szervezetének vagy ügyfeleinek.

Segít megelőzni az illetéktelen hozzáférést, az adatszivárgást vagy lopást olyan hackerek részéről, akik kihasználhatják a még fel nem tárt gyengeségeket és réseket.

Telepítsen hálózati biztonságfigyelő eszközt, hogy minden tevékenységet nyomon követhessen. Állítson be riasztásokat, hogy valós időben értesüljön minden gyanús tevékenységről. Rendszeresen tesztelje hálózatainak biztonságát sérülékenységvizsgálatok és behatolástesztelések futtatásával.

Személyes adatok fenyegetése – Az egyik leggyakoribb veszély egy kapcsolattartó központban az adatok ellopásának vagy elvesztésének kockázata. Az ügynökök rengeteg személyes információhoz férnek hozzá, többek között társadalombiztosítási számokhoz, bankszámla adatokhoz, hitelkártyaszámokhoz. Ezért fontos, hogy minden ügynök megfelelő alkalmazotti képzést kapjon az adatok biztonságos tárolásáról és továbbításáról.

Belső fenyegetések – A call center ügynökök kockázatot jelenthetnek a központra nézve, ha hozzáférnek érzékeny adatokhoz, és elégedetlenné válnak. Fontos az ügynöki tevékenységek rendszeres monitorozása , és olyan szabályzatok alkalmazása, amelyek korlátozzák bizonyos adatok elérését.

Ideiglenes alkalmazottak – A call centerek gyakran alkalmaznak ideiglenes munkavállalókat a csúcsidőszakok kezelésére vagy beteg dolgozók helyettesítésére. Fontos lépéseket tenni annak érdekében, hogy ezek a munkatársak ismerjék a központ szabályzatait, eljárásait, és tisztában legyenek azzal, milyen kockázatokkal jár a call centerben dolgozni, máskülönben véletlenül is veszélyeztethetik a biztonságot.

Véletlen kattintások – Előfordulhat, hogy az alkalmazottak olyan linkekre kattintanak vagy olyan fájlokat nyitnak meg, amelyeket nem kellene, ami kártevő telepítéséhez vagy adatszivárgáshoz vezethet. Elengedhetetlen olyan védelmi intézkedések alkalmazása, mint az erős jelszavas védelem és biztonsági szoftverek.

Haragtartó alkalmazott – Egy sértett alkalmazott vagy ügynök jelentős károkat okozhat. Például kiszivárogtathat érzékeny adatokat, szabotálhatja a rendszereket vagy zaklathat más dolgozókat. Fontos az alkalmazottak tevékenységét szorosan figyelni, és szabályokat kidolgozni az ilyen helyzetek kezelésére.

Külső fenyegetések – A szervezeten kívüli hackerek és csalók adathalász vagy más technikákat használhatnak információlopásra vagy kártevő telepítésére a call center számítógépein. A legjobb védekezés ezek ellen az erős biztonsági intézkedések, például tűzfalak, antivírus szoftverek és spamszűrők bevezetése.

Egyszerűsítsd le a call center beállítását az utolsó ellenőrzőlistánkkal! Ismerd meg a célokat, eszközöket, bevezetést és tippeket a sikerhez. Kezdj most!...

Hatékonyan állítsa be call centerét átfogó ellenőrzőlistánkkal. A céloktól a KPI-kig, szoftvertől a személyzeti kérdésekig - minden, amit a sikeres induláshoz s...

Biztosítsa hívásközpontját átfogó biztonsági ellenőrzőlistánkkal. Ismerje meg a hozzáférés-vezérlést, a titkosítást, a megfelelőséget és még sok mást!...